VLC sal DVD's brand, maar sal nie videolêers in 'n DVD-formaat omskakel nie. 'n Derdeparty-sagteware soos Nero, Adobe Encore of Sony se Media Center Suite sal die omskakeling moet hanteer. Daar is ook geen inheemse Windows- of Macsagteware wat dit sal doen nie

SQL Server BIT-datatipe is 'n heelgetaldatatipe wat 'n waarde van 0, 1 of NULL kan neem. As 'n tabel 9 tot 16 bis kolomme het, stoor SQL Server dit as 2 grepe, ensovoorts. SQL Server skakel 'n stringwaarde TRUE om na 1 en ONWAAR na 0. Dit skakel ook enige nie-nul waarde om na 1

Voer die volgende stappe uit om alle poort-inskrywings in die roeteringtabel te verwyder: Om die roete-inligting te wys, voer die volgende opdrag uit: netstat -rn. Om die roeteringtabel te spoel, voer die volgende opdrag uit: route -f

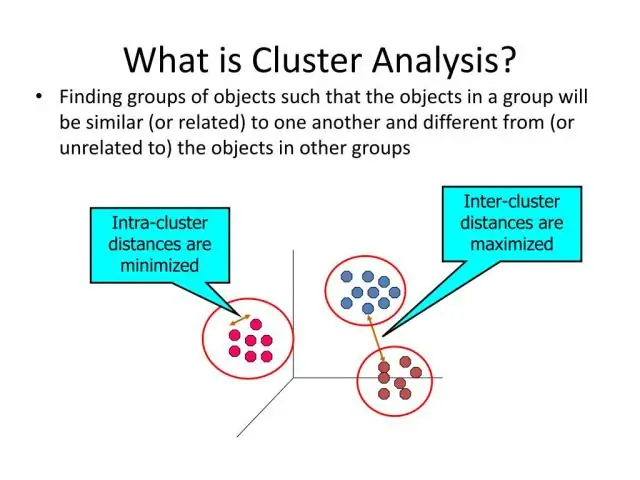

Groepering is die proses om 'n groep abstrakte voorwerpe in klasse van soortgelyke voorwerpe te maak. Punte om te onthou. 'n Groep data-objekte kan as een groep hanteer word. Terwyl ons groepontleding doen, verdeel ons eers die stel data in groepe gebaseer op data-ooreenkoms en ken dan die etikette aan die groepe toe

Jy het twee basiese metodes: reguit liassering en tekenliassering

Beste Algeheel: Avery T-hemp-oorplasings vir Inkjet-drukkers Vir 'n alledaagse betroubare, maklik-om-te-gebruik-yster-oordragpapier, kom Avery bo-aan die lys uit. Dit is ontwerp vir ligter-gekleurde materiaal en werk met inkjetprinters

'n Witlys ESN / IMEI is amptelik deur die vervaardiger by 'n toestel geregistreer. Byna elke slimfoon wat op Swappa verkoop kan word, is gewitlys. 'n ESN / IMEI op die swartlys is as verlore of gesteel aangemeld met die globale register. 'n Toestel op die swartlys kan nie geaktiveer word nie en kan nie hier op Swappa verkoop word nie

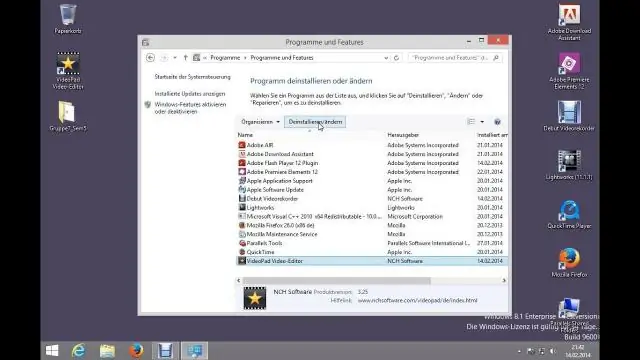

Verwyder Microsoft Visual C++ Op jou sleutelbord, druk Windows+R om die Run-opdrag oop te maak. Tik in Control Panel en klik OK. Kies Deïnstalleer 'n program. Klik Deïnstalleer en volg die instruksies op die skerm om die program te verwyder

In sommige gevalle kan Kaspersky Total Security die werk van die rekenaar vertraag as gevolg van die gebrek aan stelselhulpbronne. Jy kan die werkverrigting van jou rekenaar verbeter deur die volgende te doen: Maak die Instellings Kaspersky Total Security oop

Die verskil tussen @ViewChildren en @ContentChildren is dat @ViewChildren vir elemente in Shadow DOM soek terwyl @ContentChildren dit in Light DOM soek