INHOUDSOPGAWE:

- Outeur Lynn Donovan donovan@answers-technology.com.

- Public 2024-01-18 08:20.

- Laas verander 2025-01-22 17:15.

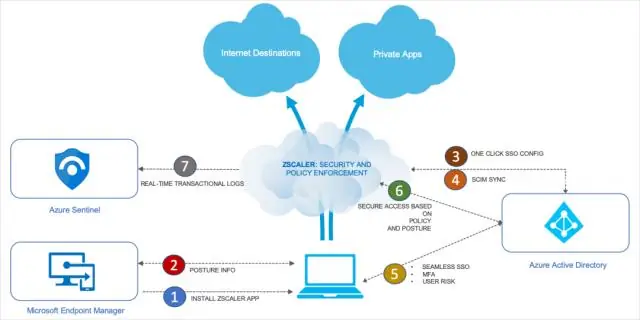

Zero Trust Implementering

- Gebruik mikrosegmentering.

- 'n Persoon of program met toegang tot een van daardie sones sal nie toegang tot enige van die ander sones kan kry sonder afsonderlike magtiging nie. Gebruik Multi-Factor Authentication (MFA)

- Implementeer Beginsel van die minste voorreg (PoLP)

- Valideer alle eindpunttoestelle.

Net so kan 'n mens vra, hoe bereik jy geen vertroue nie?

Hier is die vier beginsels wat jou maatskappy - en veral jou IT-organisasie - moet aanneem:

- Bedreigings kom van binne sowel as buite. Dit is seker die grootste denkskuif.

- Gebruik mikro-segmentering.

- Mins bevoorregte toegang.

- Moet nooit vertrou nie, verifieer altyd.

Tweedens, wat is 'n Zero Trust-netwerk? Zero Trust Argitektuur, ook na verwys as Zero Trust Network of eenvoudig Zero Trust , verwys na sekuriteitskonsepte en bedreigingsmodel wat nie meer aanvaar dat akteurs, stelsels of dienste wat van binne die sekuriteitsomtrek werk outomaties vertrou moet word nie, en in plaas daarvan enigiets en alles moet verifieer

Ook, waarom moet moderne organisasies dit oorweeg om 'n nultrust-sekuriteitsbenadering te implementeer?

Zero Trust help jou om die voordele van die wolk vas te vang sonder om jou bloot te stel organisasie tot bykomende risiko. Byvoorbeeld, wanneer enkripsie is wat in wolkomgewings gebruik word, val aanvallers dikwels geënkripteerde data aan deur sleuteltoegang, nie deur die enkripsie te breek nie, en so sleutelbestuur is van kardinale belang.

Wie het die term nul-trust geskep?

Die termyn ' nul vertroue ' was gemunt deur 'n ontleder by Forrester Research Inc. in 2010 toe die model vir die konsep eerste aangebied is. 'n Paar jaar later het Google aangekondig dat hulle geïmplementeer het nul vertroue sekuriteit in hul netwerk, wat gelei het tot 'n groeiende belangstelling in aanvaarding binne die tegnologiegemeenskap.

Aanbeveel:

Wat is die belangrikheid daarvan om 'n fouttoleransiestelsel te implementeer?

Die belangrikheid van die implementering van 'n fouttoleransiestelsel. Foutverdraagsaamheid op 'n stelsel is 'n kenmerk wat 'n stelsel in staat stel om voort te gaan met sy bedrywighede, selfs wanneer daar 'n fout op een deel van die stelsel is. Die stelsel kan sy bedrywighede op 'n verlaagde vlak voortsit eerder as om heeltemal te misluk

Watter metode moet jy ignoreer as jy die uitvoerbare koppelvlak implementeer?

'n Klas wat Runnable implementeer, kan hardloop sonder om Thread te subklassifiseer deur 'n Thread-instansie te instansieer en homself as die teiken in te gee. In die meeste gevalle moet die Runnable-koppelvlak gebruik word as jy net van plan is om die run()-metode te ignoreer en geen ander Thread-metodes nie

Wat is zero trust 'n model vir meer effektiewe sekuriteit?

Zero Trust is 'n sekuriteitskonsep wat gesentreer is op die oortuiging dat organisasies nie outomaties enigiets binne of buite sy omtrek moet vertrou nie en eerder enigiets en alles moet verifieer wat probeer om aan sy stelsels te koppel voordat toegang verleen word. “Die strategie rondom Zero Trust kom daarop neer om niemand te vertrou nie

Wat is 'n Zero Trust Model?

Zero Trust Sekuriteit | Wat is 'n Zero Trust-netwerk? Zero trust is 'n sekuriteitsmodel gebaseer op die beginsel om streng toegangskontroles te handhaaf en niemand by verstek te vertrou nie, selfs diegene wat reeds binne die netwerkomtrek is

Wat is zero trust netwerke?

Zero Trust Architecture, ook na verwys as Zero Trust Network of bloot Zero Trust, verwys na sekuriteitskonsepte en bedreigingsmodel wat nie meer aanvaar dat akteurs, stelsels of dienste wat van binne die sekuriteitsomtrek werk, outomaties vertrou moet word nie, en eerder enigiets moet verifieer en alles probeer