Toegang tot 'n Google Spreadsheet in Python vereis net twee pakkette: oauth2client - om met die Google Drive API te magtig deur OAuth 2.0 te gebruik. gspread – om met Google Spreadsheets te kommunikeer. Laas verander: 2025-06-01 05:06

2 letter woorde wat gevorm kan word deur die letters van 'analoog' te gebruik: gaan. geen. aal. aga. gelede. ala. ana. gal. gan. goa. lag. Meld. nag. nog. pyn. alan. alg. anaal. anga. ana. gala. gevangenis. doelwit. lang. lening. lank. Laas verander: 2025-01-22 17:01

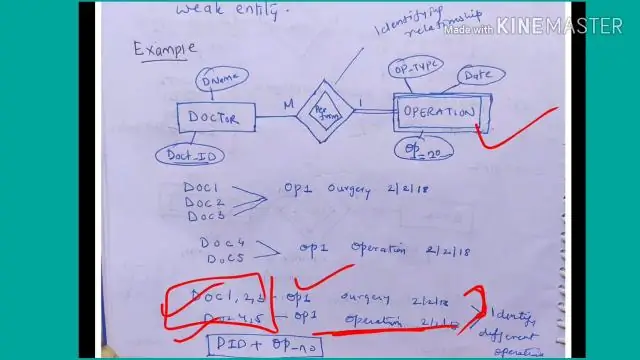

N Unêre verhouding is wanneer beide deelnemers aan die verhouding dieselfde entiteit is. Byvoorbeeld: Vakke kan voorvereistes vir ander vakke wees. 'n Drieledige verhouding is wanneer drie entiteite aan die verhouding deelneem. Laas verander: 2025-01-22 17:01

Waar kan ek my IIS-loglêers vind? Gaan na Begin -> Kontrolepaneel -> Administratiewe gereedskap. Begin Internet Information Services (IIS). Vind jou webwerf onder die boom aan die linkerkant. As jou bediener IIS7 is. As jou bediener IIS 6 is. Aan die onderkant van die Algemene Eienskappe-oortjie sal jy 'n boks sien wat die loglêergids en die loglêernaam bevat. Laas verander: 2025-01-22 17:01

As ons sê die eksamen bestaan uit 90 vrae. Die hoogste graad wat jy kan kry is 900. Ons moet 750 uit 900 kry om te slaag, dit is omtrent 80%. Jy kan dus 20% van die eksamenvrae verkeerd beantwoord en steeds slaag. Laas verander: 2025-01-22 17:01

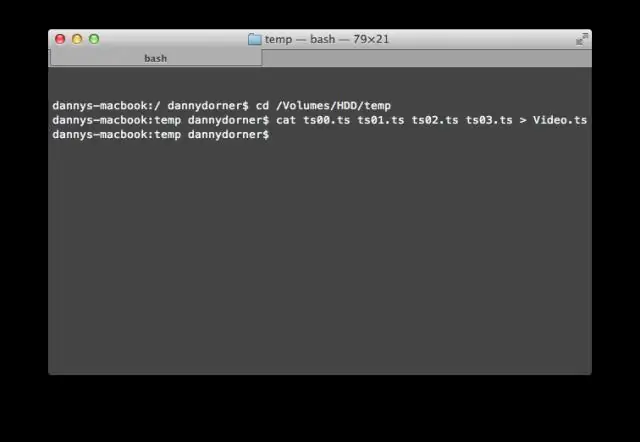

Stroomvideokwessies, soos YouTube-video's wat nie behoorlik speel nie, kan veroorsaak word deur webblaaierinstellings, filtersagteware of 'n swak internetverbinding. Probleme met die speel van videolêers kan beteken dat u addisionele sagteware benodig. DVD- of Blu-straal-afspeelprobleme kan deur foutiewe hardeware veroorsaak word. Laas verander: 2025-01-22 17:01

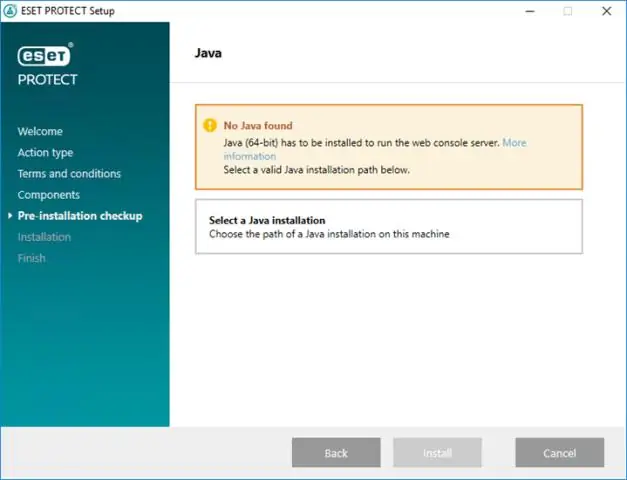

Nee. Wysig: Oracle sluit wel 'n JVM in wat op dieselfde masjien as die databasis self loop, maar dit word nie gebruik om enige 'DBMS-verwante' kode uit te voer nie. Dit is net daar om gestoorde prosedures/funksies wat in Java geskryf is, uit te voer. Laas verander: 2025-01-22 17:01

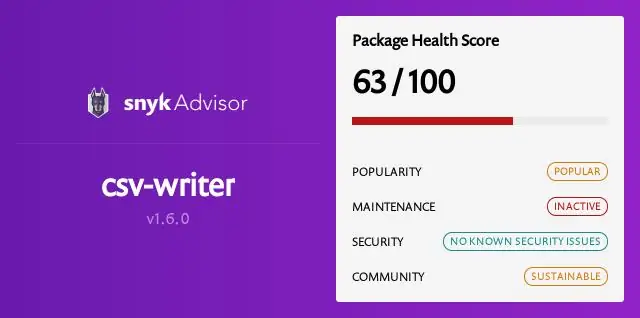

Die sogenaamde CSV (Comma Separated Values)-formaat is die mees algemene invoer- en uitvoerformaat vir sigblaaie en databasisse. Die csv-module se leser en skrywer voorwerp lees en skryf rye. Programmeerders kan ook data in woordeboekvorm lees en skryf deur die DictReader- en DictWriter-klasse te gebruik. Laas verander: 2025-01-22 17:01

NVRAM (nie-vlugtige ewekansige-toegang geheue) is 'n klein hoeveelheid geheue wat jou Mac gebruik om sekere instellings te stoor en vinnig toegang daartoe te verkry. Laas verander: 2025-01-22 17:01

Die belangrikste verskil tussen hulle is hoe hulle data hanteer. Relasionele databasisse is gestruktureer. Nie-relasionele databasisse is dokumentgeoriënteerd. Hierdie sogenaamde dokumenttipe berging laat verskeie 'kategorieë' data toe om in een konstruk of dokument gestoor te word. Laas verander: 2025-01-22 17:01

Mikro- Mikro is 'n voorvoegsel in die metrieke stelsel wat 'n faktor van 10-6 aandui. Bevestig in 1960, kom die voorvoegsel van die Griekse Μικρός, wat 'klein' beteken. Die simbool vir die voorvoegsel kom van die Griekse letter Μ. Dit is die enigste SI-voorvoegsel wat 'n karakter gebruik wat nie uit die Latynse alfabet kom nie. Laas verander: 2025-01-22 17:01

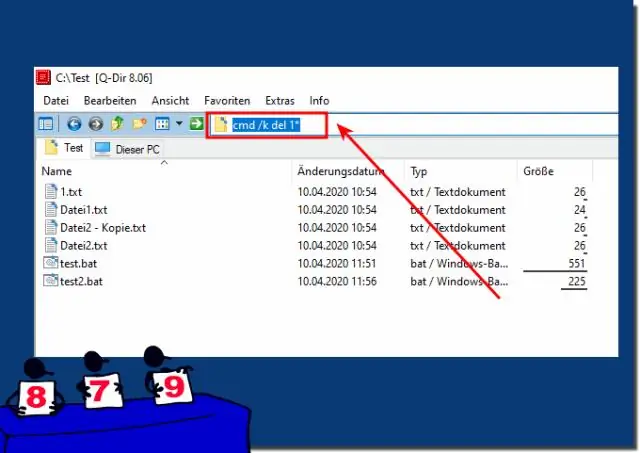

Klik Start > Alle programme > Bykomstighede en regskliek op 'Command Prompt' en kies dan 'Run as Administrator' Windows Server 2012, Windows 8, Windows Server 2012 R2, Windows8.1 of Windows 10: Die Start-knoppie is versteek in hierdie weergawes van Windows . Regskliek op die Start-knoppie wat verskyn, jy sal 'n spyskaart sien. Laas verander: 2025-01-22 17:01

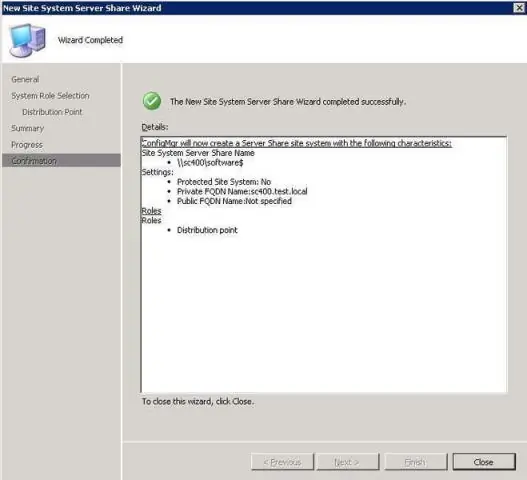

Die sagtewareverspreidingsproses adverteer pakkette, wat programme bevat, aan lede van 'n versameling. Die kliënt installeer dan die sagteware vanaf gespesifiseerde verspreidingspunte. As die pakket bronlêers bevat, definieer 'n verspreidingspunt vir die pakket deur 'n instansie van SMS_DistributionPoint te skep. Laas verander: 2025-01-22 17:01

In rekenaarwetenskap is rangskik of rangskik die proses om die geheuevoorstelling van 'n voorwerp te transformeer na 'n dataformaat wat geskik is vir berging of oordrag, en dit word tipies gebruik wanneer data tussen verskillende dele van 'n rekenaarprogram of van een program na geskuif moet word. 'n ander. Laas verander: 2025-01-22 17:01

Implementeer onderstaande stappe om aktiewe dataguard databasis te aktiveer. Kanselleer die mediaherstel op fisiese bystand. SQL> verander databasis herstel bestuurde bystand databasis kanselleer; Maak die databasis oop[FISIËLE BEREIDHEID] Begin mediaherwinning met intydse logboek toepas[FISIËLE BEREIDHEID] Gaan die databasisstatus na:[FISIËLE BEREIDHEID]. Laas verander: 2025-01-22 17:01

Kom ons kyk van naderby na die 5 maniere om jou JavaScript op die regte manier te organiseer. Lewer kommentaar op jou kode. Wanneer jy 'n nuwe funksie, klas, model, konstante of eintlik enigiets skryf, laat kommentaar agter om te help wie ook al daaraan werk. Gebruik ES6-klasse. Beloftes is jou vriend. Hou dinge geskei. Gebruik konstante en enums. Laas verander: 2025-01-22 17:01

Die nadeel van die tydstempelbenadering is dat elke waarde wat in die databasis gestoor word, twee bykomende tydstempelvelde vereis: een vir die laaste keer dat die veld gelees is en een vir die laaste opdatering. Tydstempel verhoog dus geheuebehoeftes en die databasis se verwerkingsbokoste. Laas verander: 2025-01-22 17:01

N Twitter-bot is 'n soort botsagteware wat 'n Twitter-rekening via die Twitter API beheer. Die botsagteware kan outonoom aksies uitvoer soos tweeting, her-twiet, hou van, volg, ontvolg, of direkte boodskappe van ander rekeninge. Laas verander: 2025-01-22 17:01

Adafruit.io is 'n wolkdiens - dit beteken net dat ons dit vir jou bestuur en jy hoef dit nie te bestuur nie. Jy kan oor die internet daaraan koppel. Dit is hoofsaaklik bedoel vir die stoor en dan herwinning van data, maar dit kan baie meer doen as net dit. Laas verander: 2025-01-22 17:01

Logiese sekuriteit bestaan uit sagteware-beveiligingsmaatreëls vir 'n organisasie se stelsels, insluitend gebruikersidentifikasie en wagwoordtoegang, stawing, toegangsregte en gesagsvlakke. Hierdie maatreëls is om te verseker dat slegs gemagtigde gebruikers in staat is om aksies uit te voer of toegang te verkry tot inligting in 'n netwerk of 'n werkstasie. Laas verander: 2025-01-22 17:01

Vir Jio-landlynverbinding, moet jy Jio FTTH (vesel na die huis) verbinding neem. In hierdie verbindingsingenieur sal 'n router (ONT) by jou huis met 'n enkele vesellyndraad installeer. Na aktivering kan u u landlyntelefoon aan hierdieONT koppel, u kan 100mbps internet geniet deur wifi of LAN-poort van hierdieONT. Laas verander: 2025-01-22 17:01

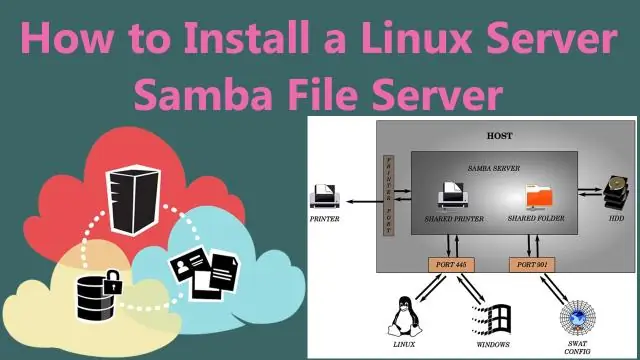

Linux Samba Server is een van die kragtige bedieners wat jou help om lêers en drukkers met Windows-gebaseerde en ander bedryfstelsels te deel. Dit is 'n oopbron-implementering van die Server Message Block/Common Internet File System (SMB/CIFS) protokolle. Laas verander: 2025-01-22 17:01

Classic Load Balancer in US-East-1 sal $0,025 per uur (of gedeeltelike uur) kos, plus $0,008 per GB data wat deur die ELB verwerk word. Gebruik die AWS Simple Monthly Sakrekenaar om jou te help om die pryse van die lasbalanseerder vir jou aansoek te bepaal. Laas verander: 2025-01-22 17:01

Nie-proprietêre sagteware is sagteware wat geen patent- of kopieregvoorwaardes daarmee geassosieer het nie. Nie-proprietêre sagteware is publiek beskikbare sagteware wat vrylik geïnstalleer en gebruik kan word. Dit bied ook volledige toegang tot sy bronkode. Nie-eiendomsagteware kan ook oopbronsagteware genoem word. Laas verander: 2025-01-22 17:01

N Swak genormaliseerde databasis en swak genormaliseerde tabelle kan probleme veroorsaak wat wissel van oormatige skyf I/O en daaropvolgende swak stelselwerkverrigting tot onakkurate data. 'n Onbehoorlik genormaliseerde toestand kan tot uitgebreide data-oortolligheid lei, wat 'n las plaas op alle programme wat die data wysig. Laas verander: 2025-01-22 17:01

Om hierdie datalêers te beskerm, verskaf Oracle Database Transparent Data Encryption (TDE). TDE enkripteer sensitiewe data wat in datalêers gestoor is. Om ongemagtigde dekripsie te voorkom, stoor TDE die enkripsiesleutels in 'n sekuriteitsmodule buite die databasis, wat 'n sleutelstoor genoem word. Laas verander: 2025-01-22 17:01

Virtuele werklikheidsmark groei teen 'n CAGR van 33.47% en sal na verwagting $44.7 miljard teen 2024 bereik - Eksklusiewe verslag deur MarketsandMarkets™. Laas verander: 2025-01-22 17:01

Aangesien jou cat5e dit nie het nie, kan jy net 'n ontoegekende paar drade gee. Die twee binne-terminators aan die RJ-11-kant is vir lyn 1 en die buitenste twee penne is lyn 2. LET WEL: As jy van plan is om gigabit-ethernet te gebruik, sal dit nie werk nie, aangesien gigabit-ethernet al 4 pare draad benodig. Laas verander: 2025-01-22 17:01

Kry Kindle Oasis 2 vir $174,99 Hierdie Prime-eksklusiewe aanbod kom as 'n verrassing, aangesien dit nie vroeër deur Amazon aangekondig is nie. Die prys van Kindle Oasis 2 ('n weergawe met advertensies en 8 GB) word verlaag tot $174,99 vanaf $249,99, wat beteken dat jy $75 spaar (30% van die gewone prys). Laas verander: 2025-01-22 17:01

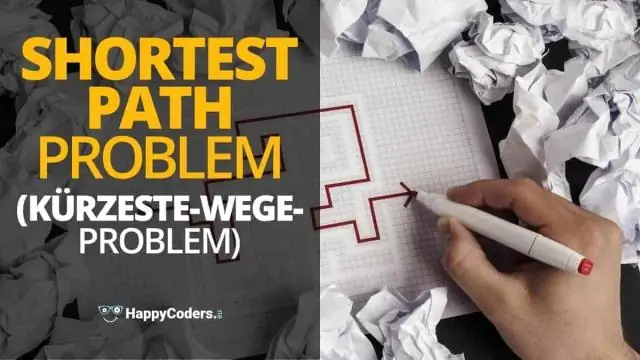

Gegee 'n geweegde gerigte asikliese grafiek en 'n bronhoekpunt in die grafiek, vind die kortste paaie vanaf gegewe bron na alle ander hoekpunte. Kortste pad in gerigte asikliese grafiek Inisialiseer dist[] = {INF, INF, ….} Skep 'n toplogiese volgorde van alle hoekpunte. Volg vir elke hoekpunt u in topologiese volgorde. Laas verander: 2025-01-22 17:01

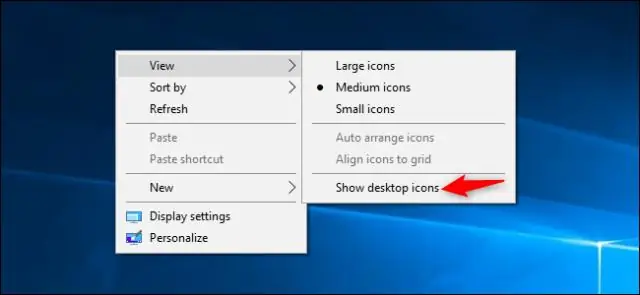

Druk Alt+Spasie om die vensterkieslys op te roep, druk S om die Grootte-opsie te kies, gebruik die pyltjiesleutels om die venster se grootte te verander, en laastens Enter om te bevestig. Klik die Maksimeer-knoppie in die regter boonste hoek van die venster. Klik op die titelbalk en sleep die venster na die linker-, bo- of regterkant van die lessenaar. Laas verander: 2025-01-22 17:01

Basies laat CORS jou webwerf js-voorkantkode toe om toegang tot jou webwerf-agterkant te kry met die koekies en geloofsbriewe wat in jou blaaier ingevoer word, terwyl jou agterkant beskerm bly teen 'n ander werf se js, en vra kliëntblaaier om toegang daartoe te verkry (met geloofsbriewe wat die gebruiker verkry het). Laas verander: 2025-01-22 17:01

Vanaf Februarie 2014 was 28 persent van volwasse gebruikers van die mobiele boodskaptoepassing tussen 25 en 34 jaar oud. Hierdie tweede grootste gebruikersgroep was 35-44-jariges met 26 persent. Daar is gevind dat die mediaan ouderdom van volwasse WhatsApp-gebruikers in die Verenigde State 36 jaar was. Laas verander: 2025-01-22 17:01

Wanneer jy tydopsporing in 'n groot organisasie bekendstel, begin met 'n loodsprogram. Hou die data-invoer so eenvoudig as moontlik. Kommunikeer WAAROM mense tyd moet dophou. Moenie mense dwing om die timer te gebruik nie. Moenie op presisie aandring nie. Om tydstaat elke dag in te vul is baie beter as aan die einde van die week. Laas verander: 2025-06-01 05:06

Alhoewel waterverfpapier nie enige soort deklaag daarop sal hê nie, sal die toner dalk nie goed aan die oppervlak van die papier heg nie, en die papier hou dalk nie goed by die hitte van 'n laserdrukker. Laas verander: 2025-06-01 05:06

Kommentaar TS' genereer 'n sjabloon vir JSDoc-kommentaar. Dit is aangepas vir TypeScript-lêers. Tikskrif kom met baie taalaantekeninge, wat nie in die kommentaar gedupliseer moet word nie. Om 'n opmerking by te voeg, druk Ctrl+Alt+C twee keer. of kies 'Kommentaarkode' in jou kontekskieslys. of voeg /** bo die kodereël in. Laas verander: 2025-01-22 17:01

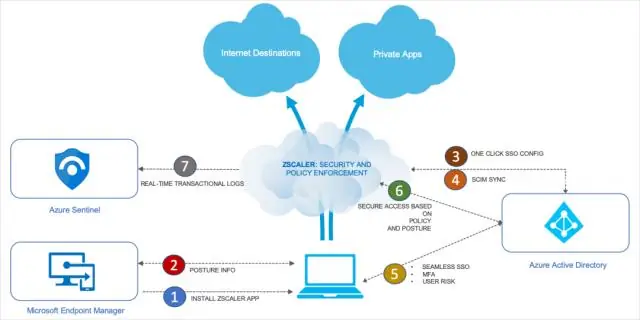

Zero Trust Implementering Gebruik mikrosegmentering. 'n Persoon of program met toegang tot een van daardie sones sal nie toegang tot enige van die ander sones kan kry sonder afsonderlike magtiging nie. Gebruik Multi-Factor Authentication (MFA) Implementeer Beginsel van Minste Voorreg (PoLP) Valideer alle eindpunttoestelle. Laas verander: 2025-01-22 17:01

Geheel/Gedeeltelike Verhoudings. Heel/deel verhoudings is wanneer een klas die hele voorwerp verteenwoordig en ander klasse dele verteenwoordig. Die geheel dien as 'n houer vir die dele. Hierdie verwantskappe word op 'n klasdiagram getoon deur 'n lyn met 'n diamant aan die een kant. Laas verander: 2025-01-22 17:01

Om 'n pyl simbool te tik deur die Alt-kode in Word, inExcel ens te gebruik; Maak seker dat jy die NumLock aanskakel, druk en hou die Alt-sleutel in, tik die Alt-kode-waarde van die pyltjie wat jy wil hê, byvoorbeeld vir 'n pyl-af-simbool, tik 2 5 op die numeriese toets, laat die Alt-sleutel los en jy kry 'n ↓ afwaartse pyltjie. Laas verander: 2025-01-22 17:01

Die geheue in die JVM word in vyf verskillende dele verdeel, naamlik: Metode-area: Die metodearea stoor die klaskode: kode van die veranderlikes en metodes. Hoop: Die Java-voorwerpe word in hierdie area geskep. Java-stapel: Terwyl metodes uitgevoer word, word die resultate in die stapelgeheue gestoor. Laas verander: 2025-01-22 17:01